Rootkits são propriamente malwares indetectáveis pela maioria dos antivírus pela sua capacidade de camuflagem nos sistemas hospedeiros. Eles são muito perigosos, e podem dar ao atacante controle total da máquina dependendo das suas defesas e da confecção do malware. Eles podem ser instalados através de Trojans, pacotes de terceiros e até mesmo navegação na internet.

Rhkunter (Rootkit Hunter) é um scanner open source baseado em Unix/Linux que faz uma varredura em seu sistema procurando por backdoors, rootkits e possíveis falhas que levariam a Exploits triviais. Ele faz varreduras profundas nos arquivos de configuração do servidor procurando por permissões suspeitas, binários possivelmente maliciosos e linhas estranhas no kernel do sistema.

Instalando o Rootkit Hunter

1. Instalando no Debian

# sudo apt-get install rkhunter

2. Instalando no Fedora/CentOS/RHEL

Faça o download e instalação da source

# wget http://sourceforge.net/projects/rkhunter/files/rkhunter/1.4.2/rkhunter-1.4.2.tar.gz

# tar xvf rkhunter-1.4.2.tar.gz

# cd rkhunter-1.4.2/

# ./installer.sh

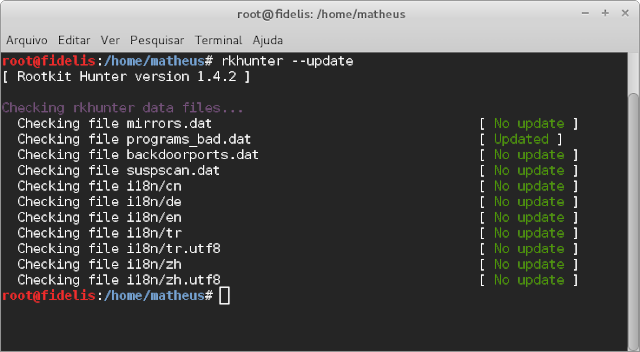

Fazendo o Update da base de dados do Rootkit Hunter

Malwares são produzidos e aprimorados todos os dias, o tempo todo, então é sempre bom manter o fluxo de atualização do banco de dados do Rkhunter sempre atualizado antes de fazer a varredura# rkhunter --update

# rkhunter --propupd

Realizando a varredura do sistema em busca de Malwares escondidos

# rkhunter -c

Verificando os Logs do Rootkit Hunter

Após cada varredura, o Rootkit Hunter grava toda a auditoria feita no arquivo /var/log/rkhunter.log# vim /var/log/rkhunter.log

:)

Existe outro modo de estar monitorando?

ResponderExcluirE se o mesmo encontrar, como pode ser feita a remoção.

Se for em um sistema de produção, quais os passos que poderão ser aplicados?

Você pode criar um Cron pra fazer essa verificação diariamente e monitorar os Logs sempre. Caso você encontre algum Malware é só ir até ele e efetuar a remoção do mesmo na mão. Se estiver em produção, o ideal é retirar o servidor da produção, desconectá-lo da rede e efetuar a manutenção do mesmo, pois alguns rootkits ao serem identificados possuem programação pra se espalhar na rede ou saltar de um host para o outro.

ExcluirBeleza, mas eu achava que tinha alguma ferramenta especifica para tratar o problema.

ResponderExcluirMas vale apena fazer, obrigado pelo retorno!

Olá, me chamo Yuri, tenho uma dúvida, apareceu dois avisos durante a varredura, o que seria esses avisos? é problam? se sim, como resolver?

ResponderExcluirChecking /dev for suspicious file types [ Warning ]

Warning: Suspicious file types found in /dev:

/dev/shm/pulse-shm-3646217691: data

/dev/shm/pulse-shm-495801887: data

/dev/shm/pulse-shm-2357023307: data

Checking for hidden files and directories [ Warning ]

Warning: Hidden directory found: /etc/.java

Obrigado desde já.

Olhando meio por cima ele encontrou uma pasta oculta chamada .java no /etc/, da uma olhada nela pra ver se há algo suspeito.

Excluirwander eu uso Ubuntu também pode ser instalando

ResponderExcluirInstalei, mas deletei, pois ninguém sabe o que fazer depois de achar algum problema, por isso que o tal de windows está na frente.

ResponderExcluirPapinha é melhor que picanha pra quem não quer mastigar.

ExcluirComentários assim fazem valer todo o esforço de manter um blog na internet.

Excluir